Bom dia, tudo certo?

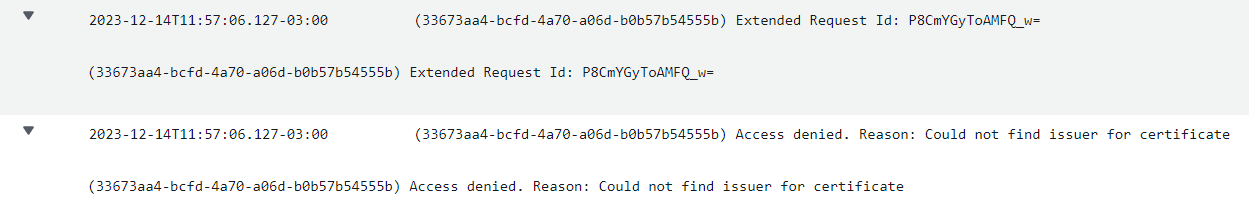

Estou com um outro projeto usando api pix de vcs e ao gerar o token, estou tendo esse erro como retorno:

Erro de geração token: Error: not enough data

este é minha requisição para obter o token:

method: "POST",

url: https://pix.api.efipay.com.br/oauth/token,

headers: {

Authorization: Basic ${credentials},

"Content-Type": "application/json"

},

httpsAgent: agent,

data: {

grant_type: "client_credentials"

}

já verifiquei para ver se era problemas na variável credentials ou no meu agent mas ambos estão ok, lendo certificado e criando a credentials corretamente, conseguem me dar um norte de como resolver isso?